PowerCenter

- PowerCenter 10.4.0

- Todos los productos

Propiedad

| Descripción

|

|---|---|

Archivo de clave de licencia

| Ruta y nombre de archivo de la clave de licencia de Informatica.

|

Directorio de instalación

| Ruta de acceso absoluta para el directorio de instalación. El directorio de instalación debe estar en el equipo donde esté instalando Informatica. Los nombres de directorio de la ruta de acceso no deben contener espacios ni los caracteres especiales siguientes: @ | * $ # ! % ( ) { } [ ] Informatica recomienda usar caracteres alfanuméricos en la ruta del directorio de instalación. Si utiliza un carácter especial como á o €, se pueden producir resultados inesperados en el tiempo de ejecución.

|

Nivel

| Descripción

|

|---|---|

Nivel de proceso

| Configura el dominio para usar un nombre principal de servicio (SPN) y un archivo de tabla de claves únicos para cada nodo y cada servicio de aplicación en un nodo.

El número de SPN y de archivos de tabla de claves necesarios para cada nodo depende del número de procesos del servicio de aplicación que se ejecutan en el nodo. Utilice la opción de nivel de proceso para los dominios que requieran un alto nivel de seguridad, como los dominios de producción.

|

Nivel de nodo

| Configura el dominio para compartir archivos de SPN y de tabla de claves en un nodo.

Esta opción requiere un SPN y un archivo de tabla de claves para el nodo y todos los servicios de aplicación que se ejecutan en el nodo. También se necesita otro SPN y un archivo de tabla de claves para todos los procesos de HTTP en el nodo.

Utilice la opción de nivel de nodo para los dominios que no requieren un alto nivel de seguridad, como los dominios de pruebas y desarrollo.

|

Property

| Description

|

|---|---|

Domain name

| Name of the domain to create.

El nombre no debe superar los 128 caracteres y debe ser ASCII de 7 bits. El nombre no puede contener espacios ni los siguientes caracteres: ` % * + ; " ? , < > \ / |

Node name

| Nombre del nodo que se va a crear.

|

Node host name

| Fully qualified host name or IP address of the machine on which to create the node.

El nombre de host del nodo no puede contener el carácter de subrayado (_). No utilice localhost. El nombre de host debe identificar el equipo de forma explícita.

|

Propiedad

| Descripción

|

|---|---|

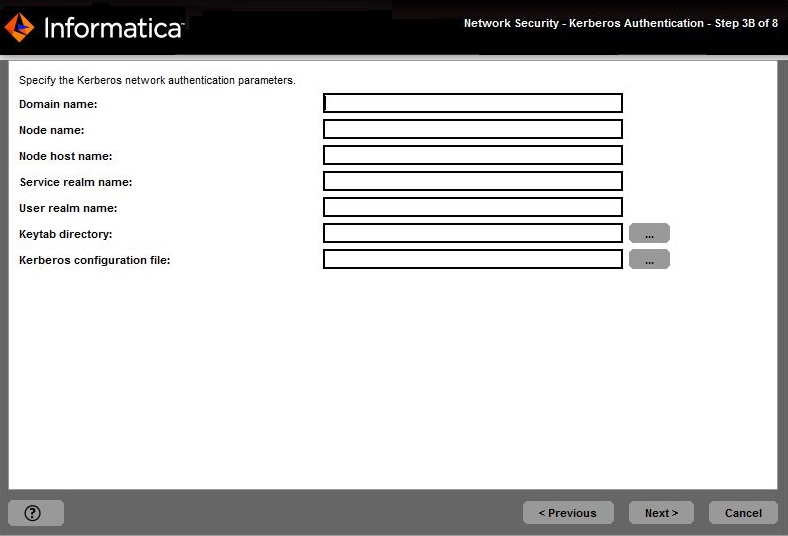

Nombre del dominio de servicio

| Nombre del dominio Kerberos que el dominio usa para autenticar usuarios. El nombre del dominio debe escribirse en mayúsculas y distingue mayúsculas de minúsculas.

Para configurar la autenticación entre dominios Kerberos, especifique el nombre de todos los dominios Kerberos que el dominio utiliza para autenticar usuarios, separados por coma. Por ejemplo:

COMPANY.COM,EAST.COMPANY.COM,WEST.COMPANY.COM

Utilice un asterisco como carácter comodín delante de un nombre de dominio para incluir todos los dominios que incluyen el nombre. Por ejemplo:

*EAST.COMPANY.COM

|

Nombre del dominio del usuario

| Nombre del dominio Kerberos que el dominio usa para autenticar usuarios. El nombre del dominio debe escribirse en mayúsculas y distingue mayúsculas de minúsculas.

Para configurar la autenticación entre dominios Kerberos, especifique el nombre de todos los dominios Kerberos que el dominio utiliza para autenticar usuarios, separados por coma. Por ejemplo:

COMPANY.COM,EAST.COMPANY.COM,WEST.COMPANY.COM

Utilice un asterisco como carácter comodín delante de un nombre de dominio para incluir todos los dominios que incluyen el nombre. Por ejemplo:

*EAST.COMPANY.COM

|

Directorio de tabla de claves

| El directorio donde están almacenados todos los archivos de tabla de claves del dominio de Informatica. El nombre de un archivo de tabla de claves en el dominio de Informatica debe seguir un formato definido por Informatica.

|

Archivo de configuración de Kerberos

| La ruta de acceso y el nombre del archivo de configuración de Kerberos. Informatica requiere que el archivo de configuración de Kerberos tenga el siguiente nombre: krb5.conf |

Propiedad

| Descripción

|

|---|---|

Habilitar HTTPS para Informatica Administrator

| Seleccione esta opción para proteger la conexión con Informatica Administrator. Para utilizar una conexión HTTP no segura, desactive la opción.

De forma predeterminada, si la comunicación segura está habilitada en el dominio, el programa de instalación habilita esta opción. También puede habilitar esta opción aunque no habilite la comunicación segura del dominio.

|

Puerto

| El puerto que se va a utilizar para la comunicación entre Informatica Administrator y el administrador de servicios.

|

Utilizar un archivo de almacén de claves generado por el programa de instalación

| Utilice un archivo de almacén de claves autofirmado generado por el programa de instalación. El programa de instalación crea un archivo de almacén de claves llamado Default.keystore en la siguiente ubicación: <directorio de instalación de Informatica>\tomcat\conf\ |

Especificar un archivo de almacén de claves y una contraseña

| Utilice un archivo de almacén de claves que haya creado. Puede utilizar un archivo de almacén de claves con un certificado autofirmado o un certificado firmado por una autoridad de certificación.

|

Contraseña del almacén de claves

| Una contraseña de texto sin formato para el archivo de repositorio de claves. Es obligatoria si utiliza un archivo de almacén de claves que haya creado.

|

Archivo de almacén de claves

| La ruta de acceso y nombre del archivo de almacén de claves. Es obligatoria si utiliza un archivo de almacén de claves que haya creado.

|

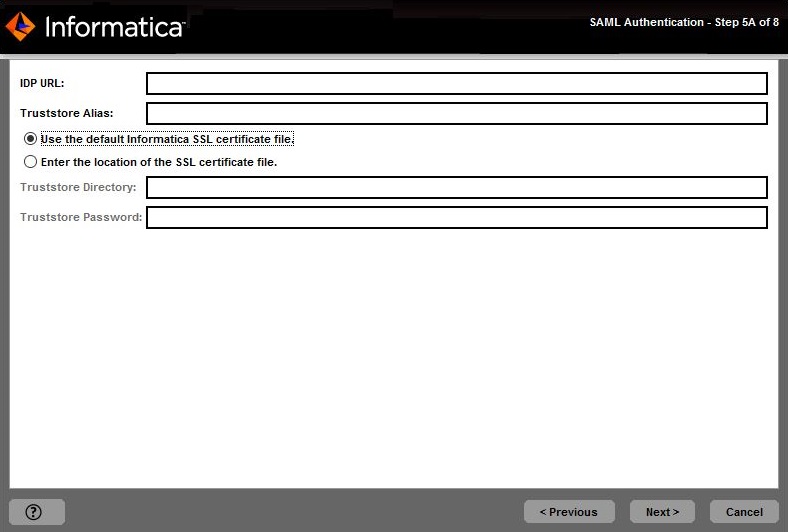

Option

| Description

|

|---|---|

Use the default Informatica SSL certificate file.

| Select to use the default Informatica truststore file for SAML authentication.

|

Enter the location of the SSL certificate file.

| Select to use a custom truststore file for SAML authentication. Specify the directory containing the custom truststore file on gateway nodes within the domain. Specify the directory only, not the full path to the file.

|

Property

| Description

|

|---|---|

Truststore Directory

| Specify the directory containing the custom truststore file on gateway nodes within the domain. Specify the directory only, not the full path to the file.

|

Truststore Password

| The password for the custom truststore file.

|

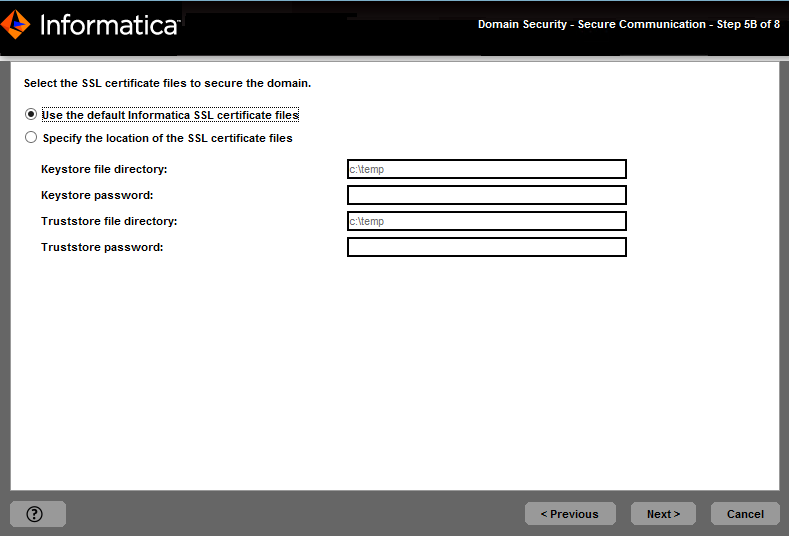

Opción

| Descripción

|

|---|---|

Utilizar los archivos del certificado SSL de Informatica predeterminados

| Utilice los certificados SSL predeterminados de Informatica.

Si no proporciona un certificado SSL, Informatica utiliza la misma clave privada predeterminada para todas las instalaciones de Informatica. Si utiliza los archivos de truststore y de almacén de claves predeterminados de Informatica, la seguridad de su dominio no se verá comprometida. Para garantizar un alto nivel de seguridad del dominio, seleccione la opción para especificar la ubicación de los archivos de certificado SSL.

|

Especificar la ubicación de los archivos del certificado SSL

| Utilice sus propios certificados SSL. Debe especificar la ubicación del archivo de almacén de claves y del archivo de truststore.

Puede proporcionar un certificado autofirmado o un certificado emitido por una entidad certificadora (CA). Debe proporcionar los certificados SSL en formato PEM y en archivos Java Keystore (JKS). Informatica requiere que los archivos de certificado SSL del dominio de Informatica tengan determinados nombres. Debe utilizar los mismos certificados SSL en todos los nodos del dominio. Guarde los archivos de truststore y de almacén de claves en un directorio al que puedan acceder todos los nodos en el dominio y especifique el mismo directorio de archivo de truststore y de almacén de claves para todos los nodos pertenecientes al mismo dominio.

|

Propiedad

| Descripción

|

|---|---|

Directorio del archivo de almacén de claves

| Directorio que contiene los archivos de almacén de claves. El directorio debe contener archivos llamados infa_keystore.jks e infa_keystore.pem.

|

Contraseña del almacén de claves

| La contraseña del almacén de claves infa_keystore.jks.

|

Directorio del archivo de truststore

| Directorio que contiene los archivos de truststore. El directorio debe contener archivos llamados infa_truststore.jks e infa_truststore.pem.

|

Contraseña de truststore

| Contraseña del archivo infa_truststore.jks.

|

Propiedad

| Descripción

|

|---|---|

Tipo de base de datos

| Base de datos para el repositorio. Seleccione una de las siguientes bases de datos:

|

ID de usuario de la base de datos

| Cuenta de usuario para la base de datos del repositorio.

|

Contraseña de usuario

| La contraseña de la cuenta de usuario de la base de datos.

|

Propiedad

| Descripción

|

|---|---|

Espacio de tablas

| El nombre del espacio de tablas en el que se crearán las tablas. Especifique un espacio de tablas que cumpla el requisito de pageSize de 32.768 bytes.

En una base de datos de una única partición, si esta opción no está seleccionada, el programa de instalación creará las tablas en el espacio de tablas predeterminado.

En una base de datos de varias particiones, seleccione esta opción y especifique el nombre del espacio de tablas que reside en la partición del catálogo de la base de datos.

|

Propiedad

| Descripción

|

|---|---|

Nombre de esquema

| Nombre del esquema que va a contener las tablas del repositorio. Si no se selecciona esta opción, el programa de instalación creará las tablas en el esquema predeterminado.

|

Conexión de confianza

| Indica si debe conectarse a Microsoft SQL Server a través de una conexión de confianza. La autenticación de confianza emplea las credenciales de seguridad del usuario actual para conectarse a Microsoft SQL Server. Si no se selecciona esta opción, el programa de instalación utilizará autenticación de Microsoft SQL Server.

|

Propiedad

| Descripción

|

|---|---|

Dirección de la base de datos

| Nombre de host y número de puerto para la base de datos en el formato host_name:port .

|

Nombre de servicio de la base de datos

| Nombre del servicio o de la base de datos:

|

Parámetros JDBC

| Parámetros opcionales para incluir en la cadena de conexión de la base de datos. Utilice los parámetros para optimizar las operaciones de base de datos para la base de datos. Compruebe que la cadena de conexión es válida. El programa de instalación no valida la cadena de parámetros antes de que se añada la cadena a la URL de JDBC. Si no se selecciona esta opción, el programa de instalación crea la cadena de URL de JDBC sin parámetros adicionales.

|

Propiedad

| Descripción

|

|---|---|

archivo de truststore de base de datos

| La ruta de acceso y el nombre de archivo del archivo de truststore de la base de datos segura.

|

Contraseña truststore de la base de datos

| La contraseña del archivo de truststore.

|

Cadena de conexión de JDBC personalizada

| Cadena de conexión de JDBC para conectarse a la base de datos segura, que incluye el nombre de host, el número de puerto y los parámetros de seguridad para la base de datos.

|

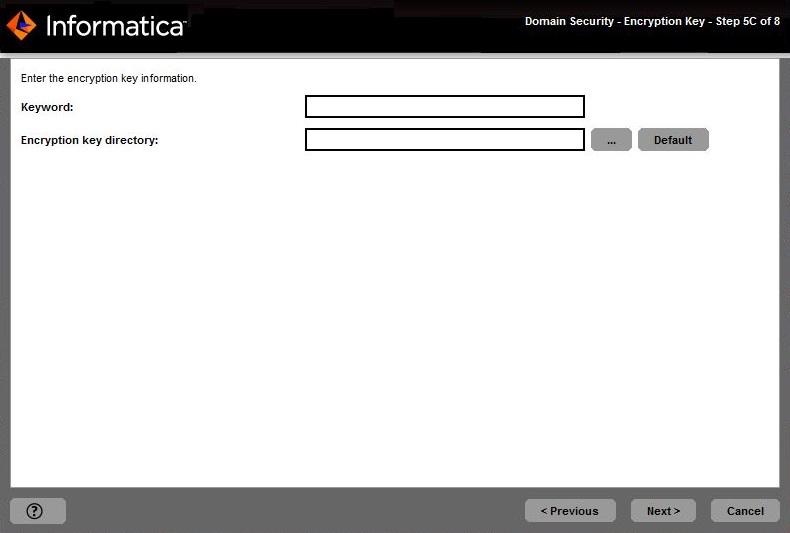

Propiedad

| Descripción

|

|---|---|

Palabra clave

| La palabra clave que se utiliza para crear una clave de cifrado personalizada para proteger los datos confidenciales en el dominio. La palabra clave debe cumplir los siguientes criterios:

|

Directorio de clave de cifrado

| Directorio en el que se almacena la clave de cifrado del dominio. De forma predeterminada, la clave de cifrado se crea en el siguiente directorio: <directorio de instalación de Informatica>/isp/config/keys .

|

Propiedad

| Descripción

|

|---|---|

Nombre del dominio

| Nombre del dominio de Informatica que se va a crear. El nombre de dominio predeterminado es Domain_<MachineName>.

El nombre no debe superar los 128 caracteres y debe ser ASCII de 7 bits. El nombre no puede contener espacios ni los siguientes caracteres: ` % * + ; " ? , < > \ / |

Nombre del nodo

| Nombre del nodo que se va a crear.

|

Nombre de host del nodo

| Nombre de host o dirección IP del equipo en el que se va a crear el nodo.

Si el equipo tiene un nombre de red único, utilice el nombre de host predeterminado. Si el equipo tiene varios nombres de red, puede modificar el nombre de host predeterminado para usar un nombre de red alternativo.

El nombre de host del nodo no puede contener el carácter de subrayado (_). No utilice localhost. El nombre de host debe identificar el equipo de forma explícita.

|

Número de puerto del nodo

| El número de puerto del nodo. El número de puerto predeterminado para el nodo es 6005. Si el número de puerto no está disponible en el equipo, el programa de instalación muestra el siguiente número de puerto disponible.

|

Nombre de usuario del dominio

| Nombre de usuario del administrador del dominio. Puede utilizar este nombre de usuario para iniciar sesión en Informatica Administrator en un principio. Use las siguientes directrices:

|

Contraseña del dominio

| La contraseña del administrador del dominio. La contraseña debe tener más de 2 caracteres y no puede sobrepasar los 16 caracteres.

No está disponible si configura el dominio de Informatica para que se ejecute en una red con Kerberos.

|

Confirmar contraseña

| Vuelva a especificar la contraseña para confirmarla.

No está disponible si configura el dominio de Informatica para que se ejecute en una red con Kerberos.

|

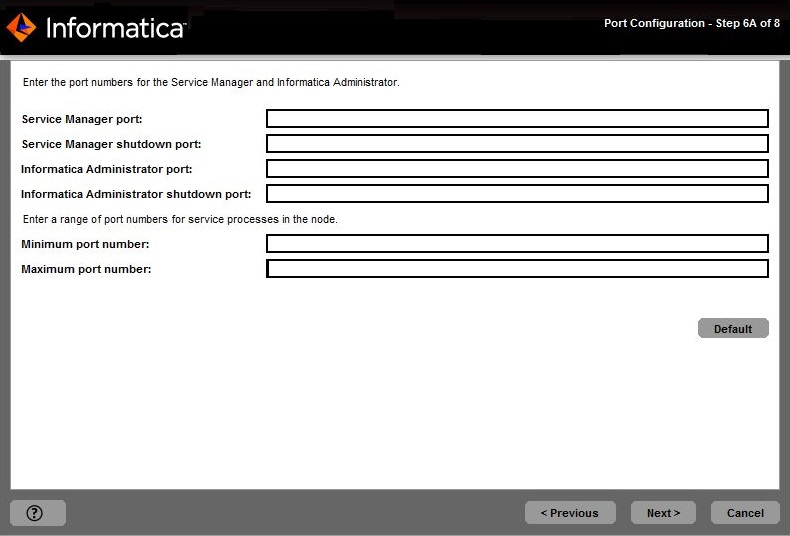

Puerto

| Descripción

|

|---|---|

Puerto del administrador de servicios

| Número de puerto utilizado por el administrador de servicios en el nodo. El administrador de servicios detecta las solicitudes de conexión entrantes en este puerto. Las aplicaciones cliente utilizan este puerto para comunicarse con los servicios en el dominio. Los programas de la línea de comandos de Informatica utilizan este puerto para comunicarse con el dominio. Este es también el puerto para el controlador JDBC/ODBC del servicio de datos SQL. El valor predeterminado es 6006.

|

Puerto de cierre del administrador de servicios

| El número de puerto que controla el cierre del servidor para el administrador de servicios del dominio. El administrador de servicios detecta los comandos de cierre en este puerto. El valor predeterminado es 6007.

|

Puerto de Informatica Administrator

| Número de puerto utilizado por Informatica Administrator. El valor predeterminado es 6008.

|

Puerto HTTPS de Informatica Administrator

| Sin puerto predeterminado. Introduzca el número de puerto requerido cuando cree el servicio. Si se establece el valor de este puerto como 0, se deshabilitará una conexión HTTPS a la Herramienta del administrador.

|

Puerto de cierre de Informatica Administrator

| Número de puerto que controla el apagado del servidor de Informatica Administrator. Informatica Administrator detecta los comandos de apagado en este puerto. El valor predeterminado es 6009.

|

Número de puerto mínimo

| El número de puerto más bajo del intervalo de números de puerto dinámico que se pueden asignar a los procesos de servicio de aplicación que se ejecutan en este nodo. El valor predeterminado es 6014.

|

Número de puerto máximo

| El número de puerto más alto del intervalo de números de puerto dinámico que se pueden asignar a los procesos de servicio de aplicación que se ejecutan en este nodo. El valor predeterminado es 6114.

|

Propiedad

| Descripción

|

|---|---|

Ejecutar Informatica con una cuenta de usuario diferente

| Indica si el servicio de Windows se va a ejecutar con una cuenta de usuario diferente.

|

Nombre de usuario

| La cuenta de usuario con la que se ejecutará el servicio de Windows de Informatica.

Use el siguiente formato:

<nombre de dominio>\<cuenta de usuario> Esta cuenta de usuario debe tener permiso para actuar como sistema operativo.

|

Contraseña

| La contraseña de la cuenta de usuario con la que desea ejecutar el servicio de Windows de Informatica.

|

Propiedad

| Descripción

|

|---|---|

Tipo de base de datos

| Base de datos para el repositorio. Seleccione una de las siguientes bases de datos:

|

ID de usuario de la base de datos

| Cuenta de usuario para la base de datos del repositorio.

|

Contraseña de usuario

| La contraseña de la cuenta de usuario de la base de datos.

|

Propiedad

| Descripción

|

|---|---|

Espacio de tablas

| El nombre del espacio de tablas en el que se crearán las tablas. Especifique un espacio de tablas que cumpla el requisito de pageSize de 32.768 bytes.

En una base de datos de una única partición, si esta opción no está seleccionada, el programa de instalación creará las tablas en el espacio de tablas predeterminado.

En una base de datos de varias particiones, seleccione esta opción y especifique el nombre del espacio de tablas que reside en la partición del catálogo de la base de datos.

|

Propiedad

| Descripción

|

|---|---|

Nombre de esquema

| Nombre del esquema que va a contener las tablas del repositorio. Si no se selecciona esta opción, el programa de instalación creará las tablas en el esquema predeterminado.

|

Conexión de confianza

| Indica si debe conectarse a Microsoft SQL Server a través de una conexión de confianza. La autenticación de confianza emplea las credenciales de seguridad del usuario actual para conectarse a Microsoft SQL Server. Si no se selecciona esta opción, el programa de instalación utilizará autenticación de Microsoft SQL Server.

|

Propiedad

| Descripción

|

|---|---|

Dirección de la base de datos

| Nombre de host y número de puerto para la base de datos en el formato host_name:port .

|

Nombre de servicio de la base de datos

| Nombre del servicio o de la base de datos:

|

Parámetros JDBC

| Parámetros opcionales para incluir en la cadena de conexión de la base de datos. Utilice los parámetros para optimizar las operaciones de base de datos para la base de datos. Compruebe que la cadena de conexión es válida. El programa de instalación no valida la cadena de parámetros antes de que se añada la cadena a la URL de JDBC. Si no se selecciona esta opción, el programa de instalación crea la cadena de URL de JDBC sin parámetros adicionales.

|

Propiedad

| Descripción

|

|---|---|

archivo de truststore de base de datos

| La ruta de acceso y el nombre de archivo del archivo de truststore de la base de datos segura.

|

Contraseña truststore de la base de datos

| La contraseña del archivo de truststore.

|

Cadena de conexión de JDBC personalizada

| Cadena de conexión de JDBC para conectarse a la base de datos segura, que incluye el nombre de host, el número de puerto y los parámetros de seguridad para la base de datos.

|

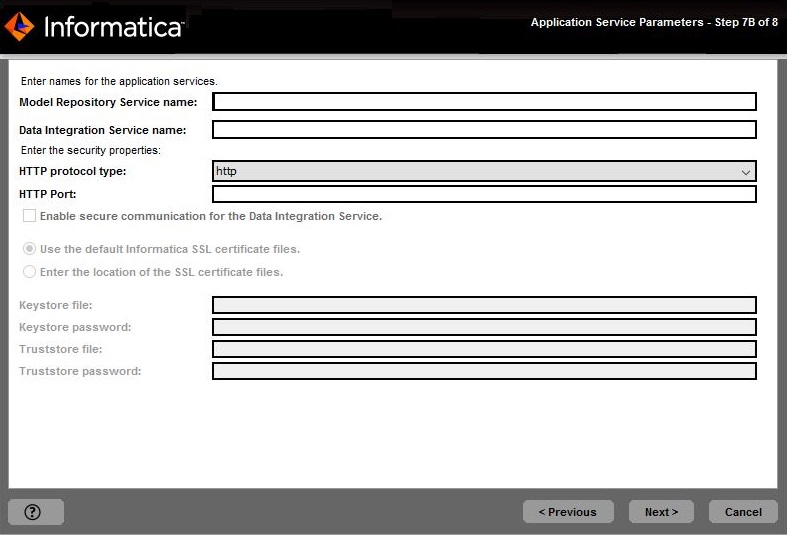

Puerto

| Descripción

|

|---|---|

Nombre del servicio de repositorio de modelos

| Nombre del servicio de repositorio de modelos que se va a crear en el dominio de Informatica.

|

Nombre del servicio de integración de datos

| Nombre del servicio de integración de datos que se va a crear en el dominio de Informatica.

|

Tipo de protocolo HTTP

| Tipo de conexión con el servicio de integración de datos. Seleccione una de las siguientes opciones:

|

Puerto HTTP

| Número de puerto que se utilizará para el servicio de integración de datos. El valor predeterminado es 6030.

|

Option

| Description

|

|---|---|

Use the default Informatica SSL certificate files

| Utilice los certificados SSL predeterminados de Informatica.

Si no proporciona un certificado SSL, Informatica utiliza la misma clave privada predeterminada para todas las instalaciones de Informatica. Si utiliza los archivos de truststore y de almacén de claves predeterminados de Informatica, la seguridad de su dominio no se verá comprometida. Para garantizar un alto nivel de seguridad del dominio, seleccione la opción para especificar la ubicación de los archivos de certificado SSL.

|

Enter the location of the SSL certificate files

| Utilice sus propios certificados SSL. Debe especificar la ubicación del archivo de almacén de claves y del archivo de truststore.

|

Propiedad

| Descripción

|

|---|---|

Archivo de almacén de claves

| Obligatoria. La ruta de acceso y el nombre del archivo de almacén de claves que contiene las claves privadas y los certificados SSL de la base de datos.

|

Contraseña del almacén de claves

| Obligatoria. La contraseña del archivo del almacén de claves para la base de datos segura.

|

Archivo de truststore

| Obligatoria. La ruta de acceso y el nombre del archivo de truststore que contiene la clave pública de la base de datos.

|

Contraseña de truststore

| Obligatoria. La contraseña para el archivo de truststore para la base de datos segura.

|